Jak monitorować urządzenia USB w Syteca SaaS?

Tworzenie nowej reguły monitorowania urządzeń USB w Syteca SaaS

Reguły monitorowania urządzeń USB w Konsoli Zarządzania Syteca SaaS umożliwiają śledzenie aktywności, ograniczanie dostępu oraz automatyzację działań związanych z podłączaniem urządzeń USB. Poniżej znajduje się szczegółowa instrukcja konfiguracji.

Kroki do utworzenia reguły:

-

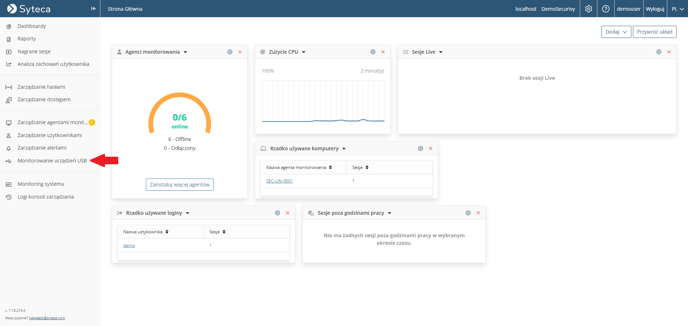

Zaloguj się do Konsoli Zarządzania Syteca SaaS:

-

Użyj swoich danych logowania, aby uzyskać dostęp do konsoli.

-

-

Otwórz zakładkę Monitorowanie urządzeń USB

-

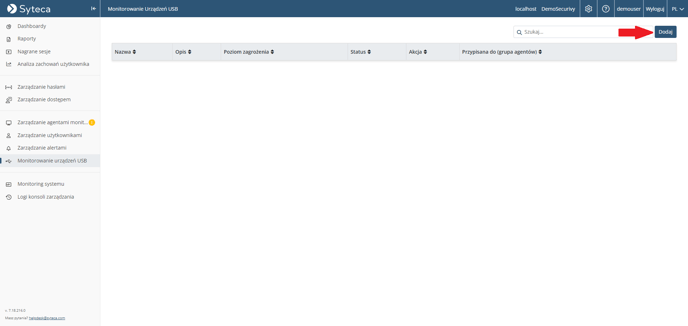

Utwórz nową regułę

-

Strona I: Wypełnij dane podstawowe

-

Aktywność reguły: Zaznacz pole, aby reguła była aktywna natychmiast po utworzeniu.

-

Nazwa reguły: Podaj unikalną nazwę, np. „Monitorowanie pamięci masowych”.

-

Priorytet reguły (opcjonalnie): Wybierz poziom priorytetu, aby określić ważność reguły.

-

Kliknij Dalej, aby przejść do następnego kroku.

-

-

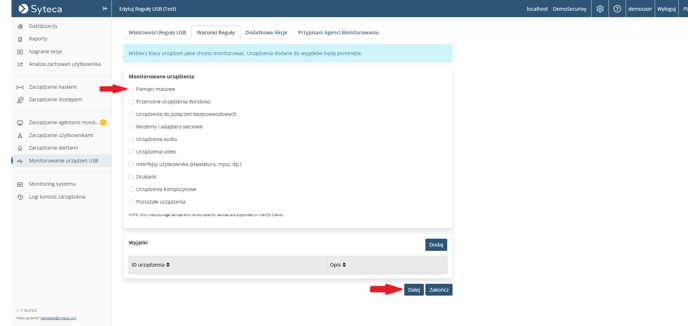

Strona II: Określ warunki reguły

-

Rodzaje urządzeń USB: Wybierz typ urządzeń, które chcesz monitorować (np. pamięci masowe, urządzenia wejścia-wyjścia).

-

Kliknij Dalej, aby skonfigurować akcje, które zostaną podjęte po wykryciu zdarzenia.

-

-

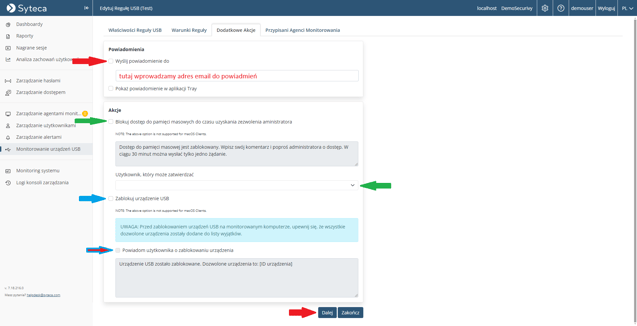

Strona III: Skonfiguruj dodatkowe akcje

W tej sekcji możesz zdefiniować działania, które system podejmie po wykryciu zdarzenia:-

Powiadomienie e-mail: Wyślij automatyczne powiadomienie do administratora z informacją o podłączeniu urządzenia USB.

-

Tymczasowa blokada dostępu: Zablokuj urządzenie do czasu uzyskania zgody administratora.

-

Całkowita blokada dostępu: Zablokuj dostęp do wskazanych urządzeń USB dla wybranej grupy użytkowników.

-

Po skonfigurowaniu akcji kliknij Dalej, aby przejść do przypisania agentów.

-

-

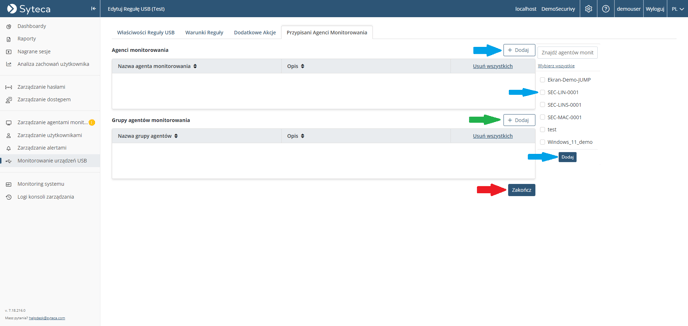

Strona IV: Przypisz agenta lub grupę agentów

-

Wybierz agenta (niebieskie strzałki) lub grupę agentów (zielone strzałki), których dotyczy reguła.

-

Kliknij Zakończ, aby zapisać nową regułę.

-

Podsumowanie

Konfiguracja reguły monitorowania urządzeń USB w Syteca SaaS to szybki i prosty proces. Dzięki niej możesz skutecznie monitorować podłączane urządzenia, automatycznie podejmować działania oraz zwiększyć poziom bezpieczeństwa danych w Twojej organizacji.