Pseudonimizator

Funkcja pseudonimizatora w Syteca On-Premises

Funkcja Pseudonimizatora (znana również jako Pseudonimizacja danych monitorowanych) umożliwia zgodność z przepisami dotyczącymi ochrony danych osobowych – takimi jak ogólne rozporządzenie UE o ochronie danych (RODO) – poprzez ochronę danych osobowych użytkowników końcowych monitorowanych w systemie Syteca.

Spis treści

1. Na czym polega pseudonimizacja danych użytkownika

Po włączeniu funkcji Pseudonimizatora:

-

Syteca pseudonimizuje (a nie anonimizuje) wszystkie dotychczasowe dane osobowe użytkowników końcowych. Dane te nie są usuwane z bazy, ale ich podgląd jest zablokowany, dopóki:

-

użytkownik konsoli zarządzającej nie uzyska zatwierdzonego wniosku o odsłonięcie danych konkretnego użytkownika na danym komputerze;

-

nadzorca nie doda wybranych użytkowników/grup do listy wykluczającej ich dane z pseudonimizacji (sekcja 7).

-

-

Nowe dane są pseudonimizowane automatycznie w momencie ich rejestrowania.

Metody pseudonimizacji:

-

Losowanie aliasów – np. zamiast „john.doe” wyświetlany jest „USR-123”.

-

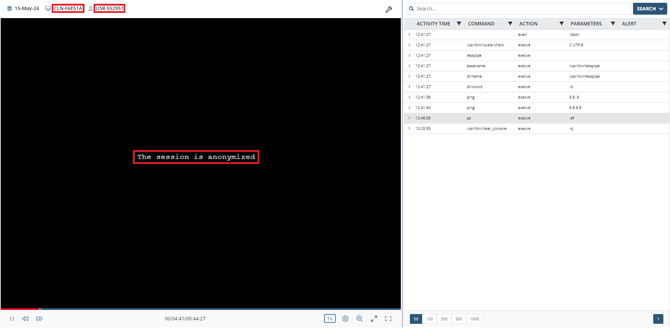

Zamazywanie (obfuscation) – np. rozmyte zrzuty ekranu w odtwarzaczu sesji (SSH i terminale Linuksa są całkowicie ukryte).

-

Ukrycie – dane nie są wyświetlane wcale (nie można ich odsłonić bez wyłączenia pseudonimizacji).

Uwaga: Metadane sesji (np. czas, aplikacja) nie są pseudonimizowane.

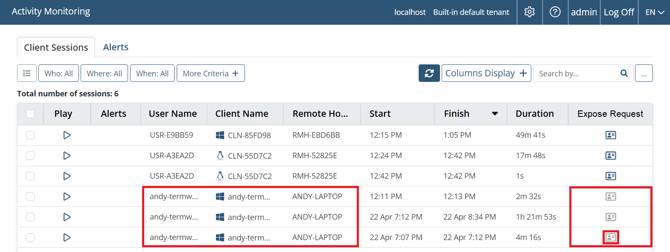

2. Podgląd danych użytkownika w trybie pseudonimizacji

Zmiany widoczne m.in. na zakładce Sesje agentów:

-

Pojawia się dodatkowa kolumna „Wniosek o odsłonięcie”.

-

Kolumny „Nazwa użytkownika”, „Nazwa komputera” i „Zdalny host” są pseudonimizowane (unikalne aliasy).

-

Kolumny takie jak IP, grupy, komentarze użytkowników – są ukryte.

-

Filtry „Kto” i „Gdzie” działają tylko na dane zanonimizowane.

-

Wyszukiwanie możliwe tylko po aliasach, nie po oryginalnych danych.

Dane pseudonimizowane są również widoczne w trybie ukrytym/losowym na:

-

zakładce Alerty,

-

stronie Wyniki oceny ryzyka,

-

Dashboardach,

-

stronie Alertów (nie można używać reguł alertów typu „Username”, „Group” itd.),

-

stronie Wnioski dostępu,

-

dzienniku audytu.

3. Funkcje niedostępne w trybie pseudonimizacji

Niedostępne lub wyłączone funkcjonalności:

-

Strona Agenci (w tym ograniczenia dostępu użytkownik–użytkownik),

-

Zakładka Sesje archiwalne,

-

Monitorowanie plików,

-

Historia eksportów sądowych i funkcja eksportu sądowego,

-

Analiza zachowania użytkownika,

-

Raporty,

-

Integracja z systemami SIEM i API,

-

Panel nadrzędny (Master Panel).

4. Uprawnienia badaczy i nadzorców

Rola Badacza:

-

Może badać sesje użytkowników, ale dane osobowe są zamaskowane.

-

Może złożyć wniosek o odsłonięcie danych konkretnego użytkownika na konkretnym komputerze.

-

Wymagane uprawnienia:

-

Dostęp do konsoli zarządzającej

-

Podgląd wyników monitorowania

-

Rola Nadzorcy:

-

Może zatwierdzać/odrzucać wnioski o odsłonięcie danych.

-

Może wskazywać użytkowników/grupy wykluczone z pseudonimizacji.

-

Powinien należeć do grupy użytkowników domyślnych „Supervisors”.

5. Wnioskowanie o odsłonięcie danych użytkownika

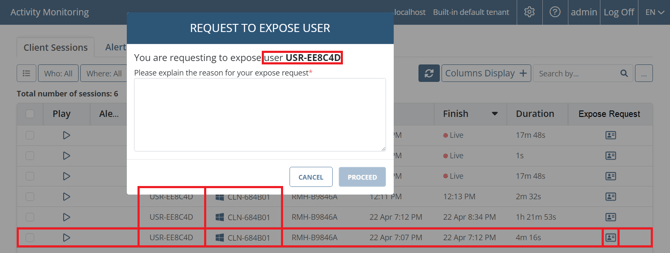

Expose Request – wniosek o odsłonięcie danych osobowych użytkownika końcowego.

Procedura:

-

Na zakładce Sesje agentów, kliknij ikonę w kolumnie „Wniosek o odsłonięcie”.

-

Podaj powód we wniosku i zatwierdź.

-

Po zatwierdzeniu przez nadzorcę, dane osobowe są dostępne tylko dla wnioskodawcy, przez 24 godziny.

-

Dane losowane i zrzuty ekranu zostają odsłonięte, ale dane typu „ukryte” (np. adresy IP) nadal pozostają ukryte.

6. Wymaganie hasła do zatwierdzania wniosków

Można wymagać podania hasła przez nadzorcę podczas zatwierdzania wniosku.

Konfiguracja (wyłącznie przez domyślnego użytkownika „admin”):

-

Zaloguj się jako „admin”.

-

Przejdź do strony Konfiguracja → Pseudonimizacja.

-

Zaznacz opcję „Wymagaj hasła przy zatwierdzaniu wniosków”.

-

Ustaw hasło (14–50 znaków, co najmniej jedna: mała litera, wielka litera, cyfra, znak specjalny).

-

Hasło jest przechowywane w bazie w formie zaszyfrowanej.

Aby zatwierdzić wniosek, nadzorca musi wpisać to hasło w:

-

oknie zatwierdzania w konsoli,

-

lub w formularzu po kliknięciu linku w mailu.

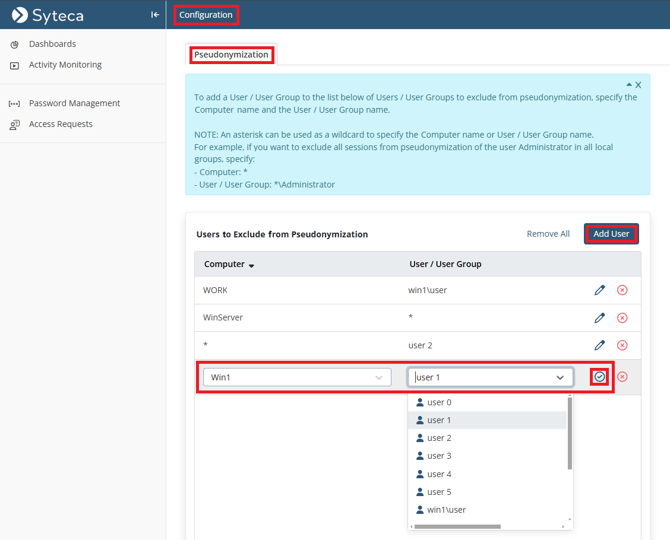

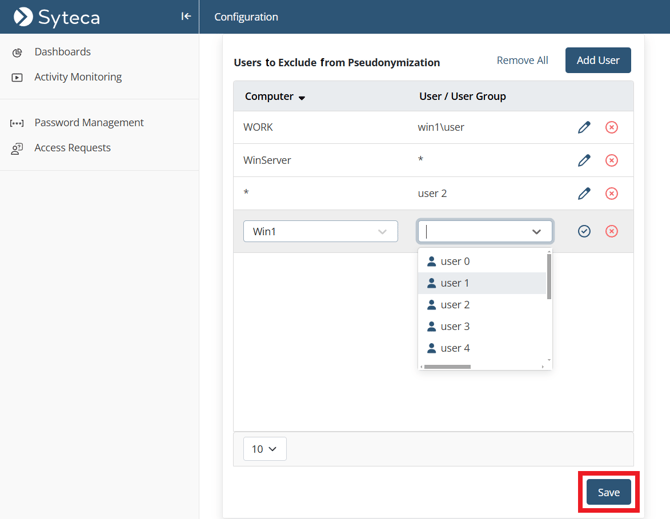

7. Wykluczanie użytkowników końcowych z pseudonimizacji

Nadzorcy, administrator „admin” oraz administratorzy tenantów mogą dodawać użytkowników/grupy, którzy nie będą objęci pseudonimizacją.

Procedura:

-

Zaloguj się jako „admin”, nadzorca lub administrator tenanta.

-

Przejdź do Konfiguracja → Pseudonimizacja.

-

W sekcji „Użytkownicy wykluczeni z pseudonimizacji” kliknij „Dodaj użytkownika”.

-

Wybierz komputer oraz użytkownika/grupę z list rozwijanych.

-

Kliknij ikonę Dodaj, a następnie „Zapisz”.

Uwaga: Można użyć symboli wieloznacznych („*”), ale nie wolno używać ich jednocześnie w obu polach.

.png?width=670&height=254&name=image2024-12-12_17-52-24%20(2).png)