Wykrywanie kont (Account Discovery)

Wykrywanie kont (Account Discovery) w Syteca On-Premises

Funkcja Account Discovery, wraz z Password Management, stanowi integralną część funkcjonalności Privileged Access Management (PAM) w Syteca.

Funkcja ta umożliwia:

-

Wykrywanie kont – automatyczne skanowanie sieci w celu wykrywania uprzywilejowanych (oraz innych) kont użytkowników w sieci.

-

Onboarding kont – dodawanie nowych sekretów kont w Password Management poprzez wprowadzenie wykrytych kont do skarbca, z wykorzystaniem następujących parametrów konta:

-

Login

-

Hasło (lub Klucz prywatny i hasło passphrase – jeśli używany – dla kont Linux z publicznymi kluczami SSH)

-

Domena (dla kont Active Directory) lub nazwa komputera (dla kont lokalnych Windows i kont Linux)

-

Aby wykryć konta, należy najpierw utworzyć reguły wykrywania kont odpowiedniego typu:

-

Active Directory Discovery – wykrywanie uprzywilejowanych kont domenowych Active Directory.

-

Computer Discovery – wykrywanie uprzywilejowanych lokalnych kont Windows.

-

Linux Discovery (NIEDOSTĘPNE W WERSJI SAAS) – wykrywanie uprzywilejowanych kont Linux oraz opcjonalnie kont usługowych i aplikacyjnych, w tym kont z publicznymi kluczami SSH.

Uwaga: Wykrywanie kont Linux nie jest obecnie obsługiwane na komputerach Solaris.

Po utworzeniu i uruchomieniu reguł możliwe jest automatyczne wykrywanie nowych i zmodyfikowanych kont AD, lokalnych Windows oraz Linux. Następnie można je wprowadzić do systemu jako nowe sekrety w Password Management, pojedynczo lub masowo (Bulk Action), bez konieczności znajomości ich poświadczeń.

Uwaga:

-

Aby wykrywać konta Active Directory i lokalne Windows, należy najpierw dodać powiązany cel LDAP na karcie LDAP Targets w sekcji Configuration.

-

Strona Account Discovery jest dostępna wyłącznie dla użytkowników Konsoli Zarządzania z administracyjnym uprawnieniem Privileged Accounts Management i przypisaną licencją stanowiskową PAM.

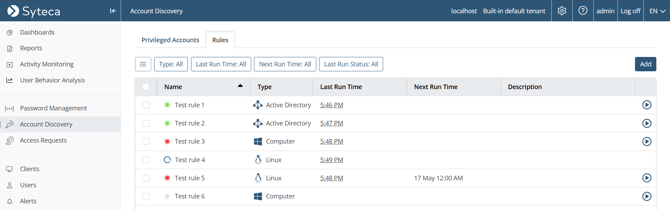

1. Przeglądanie i edycja reguł wykrywania kont

Aby przeglądać lub edytować istniejące reguły:

-

Zaloguj się do Konsoli Zarządzania jako użytkownik z uprawnieniem Privileged Accounts Management.

-

Kliknij Account Discovery w menu po lewej.

-

Na karcie Rules zobaczysz listę reguł z informacjami:

-

Pole wyboru (pojedyncze lub Select All).

-

Nazwa reguły z ikoną statusu ostatniego uruchomienia:

-

Zielona – zakończone pomyślnie

-

Pomarańczowa – zakończone z błędami

-

Szara – anulowane lub nigdy nie uruchomione

-

Niebieska – w trakcie działania

-

-

Typ (Active Directory, Windows, Linux)

-

Data ostatniego uruchomienia (z możliwością kliknięcia w celu podglądu szczegółów w Tasks List).

-

Data następnego uruchomienia (dla reguł zaplanowanych).

-

Opis reguły.

-

Ikona Start – do ręcznego uruchomienia.

-

-

Kliknięcie w wiersz reguły otwiera okno edycji (z możliwością jej usunięcia).

2. Dodawanie i uruchamianie reguł wykrywania kont

Aby dodać nową regułę:

-

Zaloguj się jako użytkownik z uprawnieniem Privileged Accounts Management.

-

Przejdź do Account Discovery → karta Rules.

-

Kliknij Add i wypełnij formularz:

-

General – nazwa, opis, typ (AD, Windows, Linux)

-

Parametry dla Linux – zakres adresów IP, typ kont (wszystkie lub tylko uprzywilejowane), skanowanie pod kątem kluczy publicznych SSH

-

Source domain – wybór domeny (dla AD i Windows)

-

OU / grupy – opcjonalny wybór jednostek organizacyjnych / grup

-

Select account to use for scans – wybór sekretu używanego do skanowania

-

Scheduled Discovery – harmonogram skanowania

-

Actions – lista użytkowników, którzy otrzymają e-mail o wykrytych kontach

-

-

Zapisz regułę.

-

Aby uruchomić regułę ręcznie – kliknij ikonę Start lub użyj Bulk Action dla wielu reguł.

3. Przeglądanie i zarządzanie wykrytymi kontami

Na karcie Privileged Accounts dostępne są:

-

Lista wykrytych kont (AD, Windows lokalne, Linux)

-

Statusy: Unmanaged, Managed, Expired, Skipped, Onboarding in Progress

-

Możliwość filtrowania, wyszukiwania i akcji masowych (Bulk Action): Remove, Skip, Restore to Unmanaged

Uwaga: Konta Managed można przywrócić do statusu Unmanaged jedynie przez usunięcie powiązanego sekretu w Password Management.

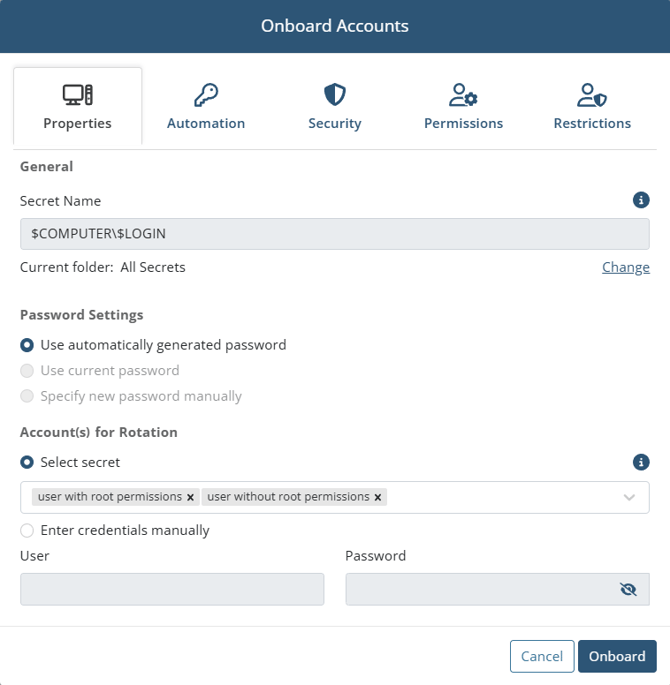

4. Onboarding wykrytych kont

Przed onboardingiem należy skonfigurować rotację haseł/kluczy SSH na docelowych hostach.

Procedura:

-

Zaloguj się jako użytkownik z uprawnieniem Privileged Accounts Management.

-

Przejdź do Account Discovery → karta Privileged Accounts.

-

Wybierz konta ze statusem Unmanaged (pojedynczo lub Bulk Action → Onboard).

-

W oknie Onboard Account(s) skonfiguruj:

-

Secret Name (nazwa sekretu – generowana automatycznie w trybie masowym)

-

Password Settings (hasło generowane, obecne, nowe, lub import klucza prywatnego dla Linux z SSH)

-

Account(s) for Rotation – sekret do rotacji haseł/kluczy

-

-

Na kartach Automation, Security, Permissions, Restrictions ustaw dodatkowe parametry.

-

Kliknij Onboard.

-

Monitoruj postęp w Tasks List na stronie System Health.

-

Po zakończeniu konto otrzymuje status Managed.